Sécurisez vos appareils

Sécurisez vos appareils

Sécurisez votre matériel informatique

Voici quelques conseils qui vont vous permettre de mieux protéger votre matériel et de débusquer d'éventuelles tentatives d'attaques informatique

I- Le phishing

Le fishing, ou hameçonnage, s'identifie par l'importation d'un virus (ex : spyware) à partir d'un courriel contenant fréquemment un lien, une photo ou une vidéo.Il s'agit de l'attaque la plus courante et la plus simple à éviter quand nous connaissons les astuces.

Sachez déjà qu'il faut vous méfier de tous les mails qui n'apparaît pas dans vos contacts et qui ne sont pas usuels.

La première chose à inspecter est l'objet du mail en question.

Nous pouvons observer sur cet exemple que l'objet de ce mail est un remboursement. Ceci serait trop beau pour être vrai, sachez que la plus part des mails frauduleux auront pour objet une promo, un lot à gagner, une demande de vos coordonnées bancaires, etc.

Malgré tout, par curiosité, vous ouvrez le mail. Ainsi apparaît le second indice. Il faut obligatoirement regarder l'adresse mail exact qui se trouve en dessous de l'objet du courriel. Vous ne pourrez pas être trompés par cela car tout mail frauduleux utilise une adresse qui n'a rien à voir avec le mail ou alors portant un nom de domaine (@nomdedomaine) qui ne correspond pas avec l'objet du mail. La capture d'écran du mail frauduleux ci-dessus a pour expéditeur "dg-fip@recouvrement-fp.net", pourtant le mail proviendrait du gouvernement ce qui donnerait lieu au nom de domaine "@nomdedomaine.gouv.fr" mais ce n'est pas le cas.

La meilleure solution face à cela est de supprimer ce mail est de bloquer l'expéditeur.

II-Un appareil mis à jour

En mettant à jour quotidiennement votre matériel, il sera capable de vous protéger en retour de toutes les attaques répertoriées par le système d'exploitation.

![windows update Qu'est-ce que Windows Update? [Définition] | La maison la plus douce](https://www.a7la-home.com/wp-content/uploads/2020/05/Fix-Windows-10-won%E2%80%99t-download-or-install-updates.png)

Si vous utilisez un logiciel antivirus tiers alors faites de même car en mettant à jour votre antivirus, son catalogue de risques et de dangers restera opérationnel et vous défendra si vous vous faites attaquer. Il s'agit d'ici comme un vaccin, il faut faire des rappels pour que votre machine se souvienne des attaques qu'il peut possiblement rencontrer et comment les contrer. Nous vous proposons aussi des solutions d'antivirus, vous pouvez les consulter ici.

III - Les sites internets

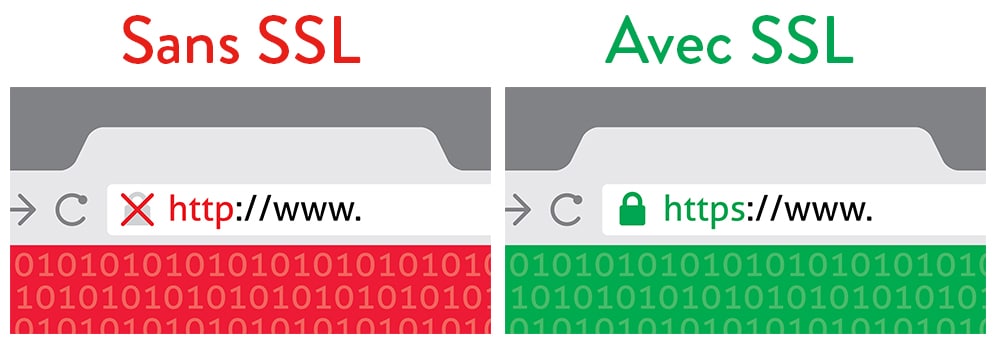

La plupart des sites web sont protégés car ils sont en possesion du certificat SSL. Vous pouvez rapidement le savoir si vous cliquez dans la zone de saisie de l'adresse. Si vous observez HTTPS, le site est alors protégé, au contraire HTTP n'est pas sécurisé.

Ainsi vous devez vous méfier des sites non sécurisés qui peuvent nuire à votre machine. Si votre antivirus est à jour alors ce dernier va vous alerter que ce site est malveillant.

IV - Limiter les accès aux données

Cette méthode ne fonctionne que pour les entreprises de 2 personnes au moins. Il s'agit d'attribuer des droits de consultations des données pour que tout le monde n'est pas accès à TOUTES les informations. Ainsi si votre entreprise subit une attaque malveillante sur l'un de vos employés, le hacker n'aura pas accès à toutes les données de votre société. Bien sûr il d'agit d'une faille de sécurité car le cybercriminel aura accès à certaines données mais peut-être pas aux informations les plus confidentielles. Pour cela il existe plusieurs moyens dont un, l'Active Directory ou AD.

Il s'agit d'un programme qui permet de donner des autorisations en fonction des employés mais aussi de créer des groupes de travail pour permettre de donner à ce groupe un accès spécifique aux données de la société.

V - Un seul matériel informatique pour une personne

Essayer le moins possible de prêter physiquement vos appareils informatiques. Une personne mal intentionné, même dans votre entourage, peut avoir accès à votre machine facilement ainsi et mettre en place un spyware qui captura tous vos codes lorsque vous les taperez sur un clavier. Je vous conseil alors de mettre en place des session avec mot de passe et bien diviser votre disque dur en plusieurs utilisateurs.

VI - Le chiffrement de données

Il est plus simple de protéger ses données si nous empêchons les hackers de les lire, voici le chiffrement de données. Dans le monde de l'informatique, le chiffrement est la conversion des données d'un format lisible à un format codé qui peut uniquement être lu ou traité après déchiffrement. Pour déchiffrer un code il nous faut une clé, clé qui est créé aléatoirement lors du chiffrement de vos données. Il ne s'agit ni d'un code PIN ou d'un mot de passe choisi par vos soins car il serait aisé au hacker de faire une attaque brute qui essaira tous les mots de passe qui ont une référence à votre vie personnelle ou professionnelle.

Service de maintenance informatique

Email : contact@aaai.fr